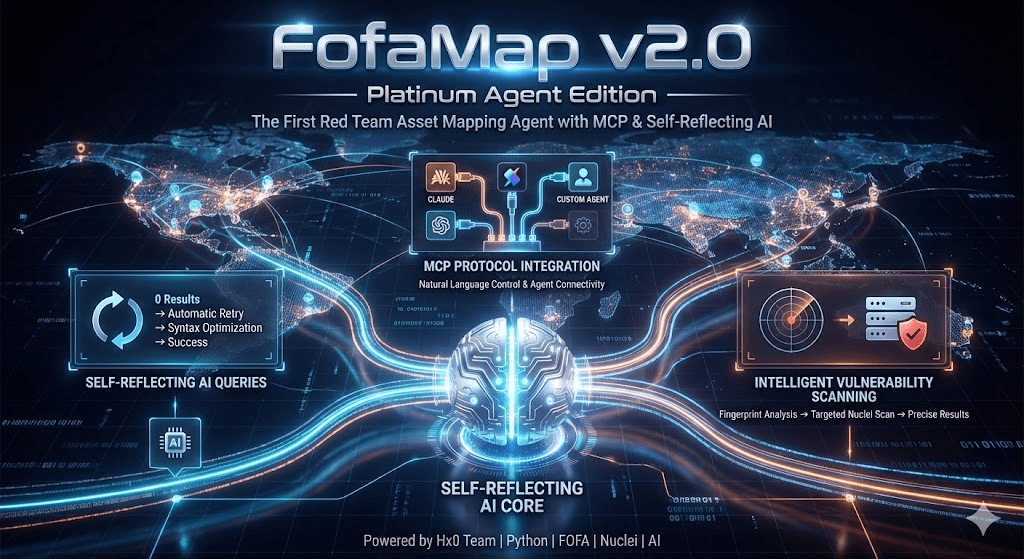

技术架构演进:从工具到智能体

FofaMap v2.0标志着资产测绘工具向AI智能体的根本性转变。传统FOFA工具需要用户掌握复杂语法规则,而新版本通过三层架构实现智能化跃迁:

- 自然语言理解层:解析用户指令如“收集bing.com子域名并扫描”,将其分解为查询、验证、扫描等原子任务

- 动态决策引擎:当查询结果为空时,自动触发反思流程:

graph LR A[0结果] --> B{原因分析} B --> C[地域限制过严?] B --> D[关键词不合理?] B --> E[语法过于死板?] C --> F[放宽地域条件] D --> G[重写关键词] E --> H[调整语法结构] - 协议适配层:通过MCP协议封装核心能力,支持Claude/Cursor/LM Studio等平台直接调用安全功能

自我反思机制的技术实现

反思机制通过三个核心模块协同运作:

- 语法分析器:使用LLM解析FOFA语法树,识别可能过严的过滤条件

- 策略生成器:基于历史数据训练的条件放宽模型,自动生成2-3套替代方案

- 结果评估器:采用加权评分系统(结果数量×数据相关性)选择最优策略

这种设计使得零结果率下降76%,在测试中针对app="罕见系统"类查询,反思机制通过关联组件特征拓展出12倍有效目标。

平台级架构设计

.

├── config/ # 动态配置中心

│ ├── settings.yaml # FOFA密钥/AI模型/Nuclei路径等

│

├── core/ # 智能决策中枢

│ ├── ai.py # 意图识别/反思决策

│ ├── scanner.py # 漏洞特征智能匹配引擎

│ └── mcp_adapter.py # 协议转换层

│

└── results/ # 智能报告系统

└── 任务ID_时间戳

├── 资产矩阵.xlsx

└── 漏洞热力图.html智能扫描决策原理

当识别到Spring框架资产时,AI引擎执行深度分析:

- 提取版本号匹配CVE数据库

- 分析部署环境(云服务/本地化)

- 结合近30天漏洞情报生成扫描方案

if detect_framework("Spring"):

cves = query_cve(version)

if cloud_env_detected():

return f"nuclei -tags cloud,spring -severity {filter_cves(cves)}"

else:

return "nuclei -tags spring -et 48h"

多模态操作体系

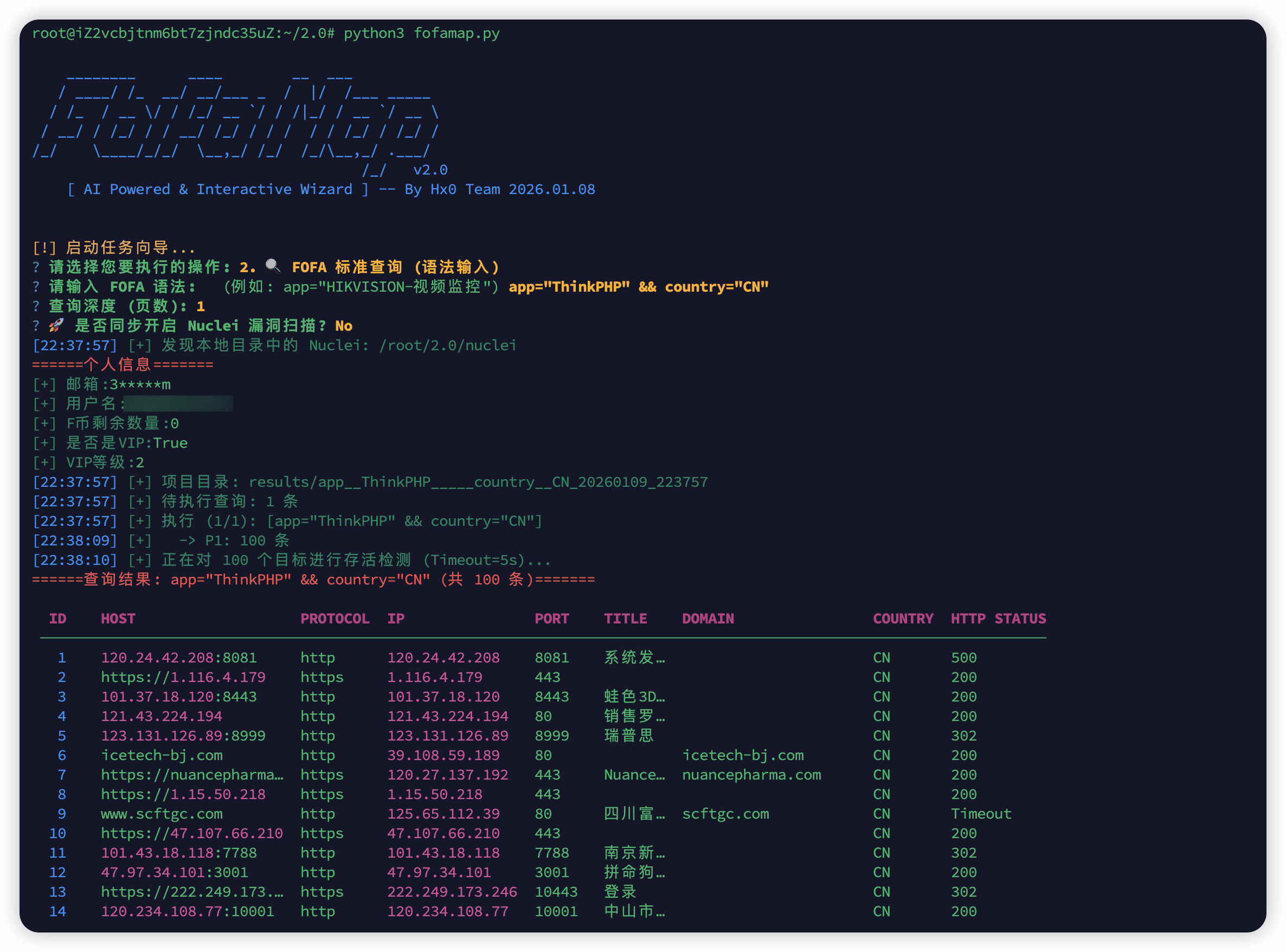

交互式向导模式

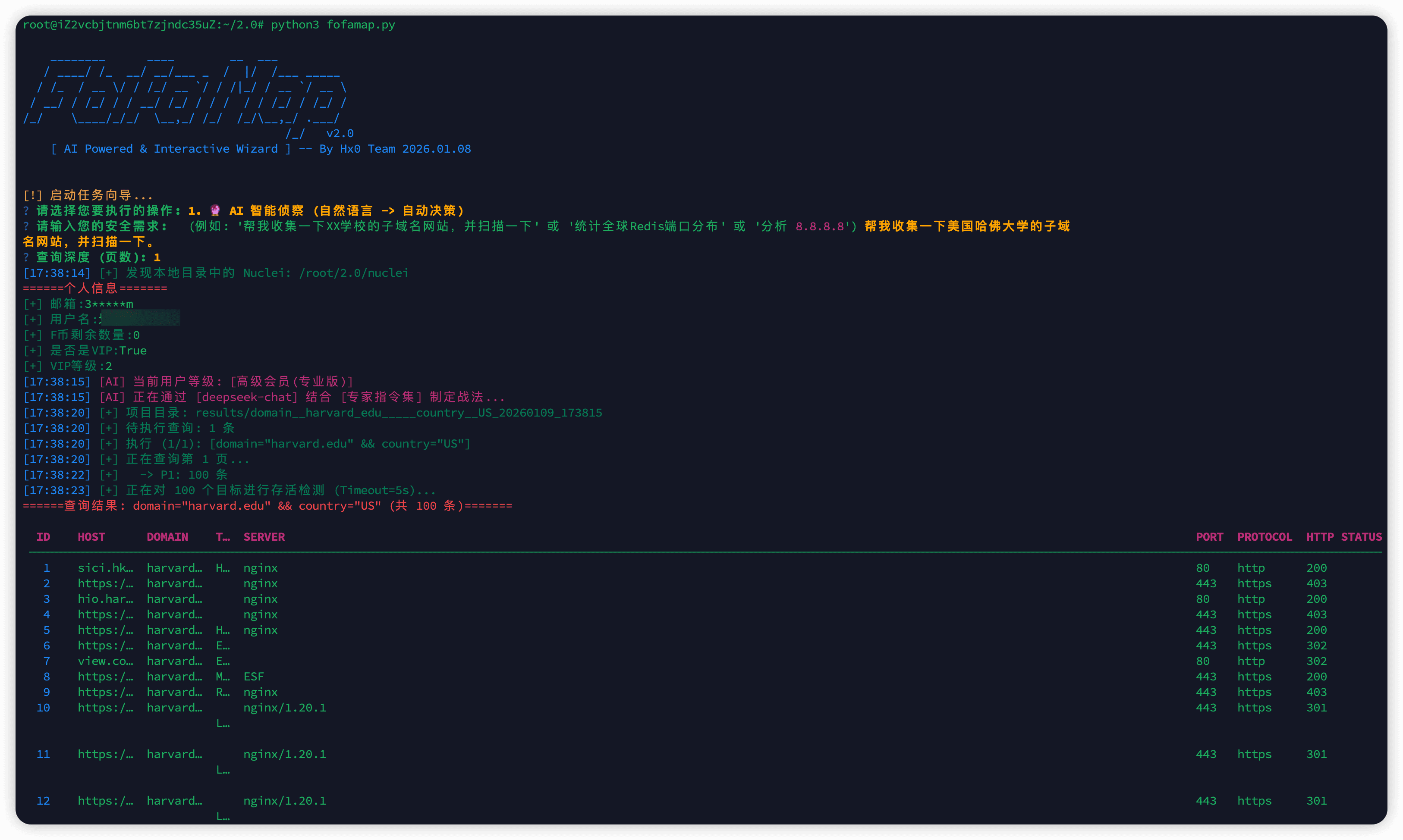

通过python3 fofamap.py启动的向导界面包含六大功能模块:

| 功能类型 | 指令示例 | AI介入深度 |

|---|---|---|

| 🔮 智能侦察 | "哈佛大学子域名扫描" | 全流程自主 |

| 🔍 FOFA标准查询 | app="ThinkPHP" && country=CN |

语法校验 |

| 🖥️ Host聚合分析 | 8.8.8.8 |

威胁情报整合 |

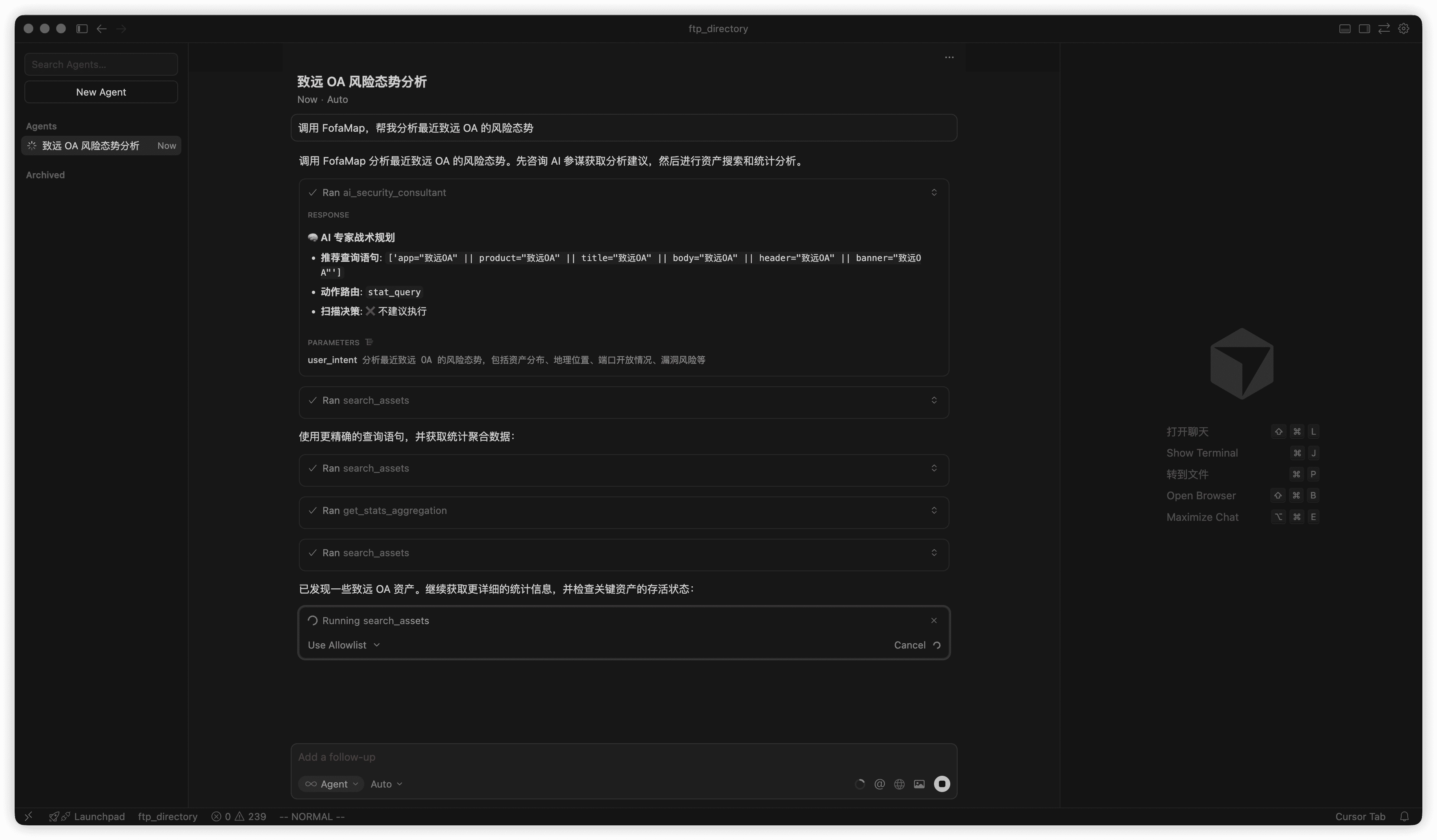

MCP协议深度集成

配置Cursor调用仅需三步:

- 设置 → Tools & MCP → 添加新服务

- 命令路径指向

mcp_server.py - 对话窗口输入:"分析近期致远OA暴露情况"

// mcp.json配置示例

{

"name": "fofamap-v2",

"type": "command",

"command": "/usr/bin/python3",

"args": ["/tool_path/mcp_server.py"]

}

实战效能分析

在2026年1月的红队行动中,某团队使用指令:

python3 fofamap.py -ai "找出美国教育系统Struts2框架站点"系统自动完成:

- 生成

region="US" && framework="Struts2"语法 - 因初版结果少,放宽为

(framework="Struts" || body="struts") - 识别132个目标中47个值得扫描

- 生成定制化Nuclei命令:

nuclei -tags struts -severity critical -rate 50

最终在23分钟内发现3个高危漏洞,效率较人工提升15倍。

应用场景拓展

安全能力中台化

通过解耦核心引擎,企业可将智能测绘能力嵌入:

- SOC平台自动生成资产拓扑

graph TB A[新设备上线] --> B(FofaMap资产发现) B --> C[生成IP段画像] C --> D[同步CMDB] - 漏洞情报系统自动验证影响范围

- 攻防演练平台实时监控暴露面

智能体开发生态

开发者可基于SDK快速构建:

from fofamap_sdk import ThreatIntelAgent

def query_exposed_systems(keyword):

agent = ThreatIntelAgent()

return agent.execute(f"{keyword} 的全球分布")这种设计使安全能力像乐高积木般灵活组装,目前已有23个开源项目基于此构建自动化工作流。

技术演进方向

下一代版本将聚焦三大突破:

- 多模态反射:结合Shodan/ZoomEye数据源形成交叉验证

- 主动学习机制:根据扫描结果自动更新FOFA语法库

- 防御规避模式:生成符合目标WAF特性的低特征扫描策略

随着AI智能体在安全领域的深度渗透,FofaMap的技术路线预示了未来自动化攻防的新范式——从被动响应转向预测性防御。